9 oktober 2023 - Cyber security

Het aantal cyberaanvallen in Nederland neemt elk jaar snel toe. Daarom is het moeilijker dan ooit om veilig een succesvol bedrijf te runnen.

Om te leren van eerdere gevallen van cybercriminaliteit en hopelijk meer toekomstige gevallen te voorkomen, hebben we een lijst samengesteld van de 16 grootste cyberaanvallen in de Nederlandse geschiedenis.

Je leert dat zelfs de grootste merken zoals Mediamarkt, RTL en de KNVB kwetsbaar zijn voor de moderne cyberrisico's.

De grootste cyberaanvallen in Nederland

1. KNVB

In 2023 werd de KNVB het slachtoffer van een ransomware-aanval. De beruchte Russische cybercriminele organisatie Lockbit dreigde gevoelige documenten te lekken als de KNVB het losgeld niet zou betalen. En uiteindelijk betaalden ze het. Het exacte bedrag is niet openbaar gemaakt, maar bronnen zeggen dat het rond de 1 miljoen euro ligt.

Lockbit dreigde tot 300 GB aan gegevens te delen, waaronder paspoorten en salarisinformatie van spelers van Oranje. De KNVB deelde dat ze het losgeld hebben betaald, maar dat de informatie nog steeds gelekt kan zijn.

2. Gemeente Hof van Twente

"Hallo, gegevens terug nodig? Neem snel contact met ons op." Dat is het bericht dat Hof van Twente in december 2020 ontving. De gemeente bleek gehackt te zijn en hun dienstverlening aan de gemeenschap lag daardoor maandenlang stil. De cybercriminelen vroegen een losgeld van 750.000 euro, maar Hof van Twente weigerde te betalen.

Hierdoor moesten alle softwaresystemen helemaal opnieuw worden opgebouwd. Dit kostte de gemeente 4,2 miljoen euro aan schade - wat neerkomt op ongeveer 120 euro per inwoner.

De hackers konden toegang krijgen tot een van de servers omdat het wachtwoord 'Welkom2020' bleek te zijn. Daarnaast had de gemeente niet meer elementaire voorzorgsmaatregelen genomen.

3. Universiteit Maastricht

In 2019 betaalde de Universiteit Maastricht een losgeld van 200.000 nadat ze was getroffen door een cyberaanval. De ransomware legde de softwaresystemen van de universiteit maandenlang plat. Op dat moment verklaarde de universiteit dat ze geen andere uitweg zagen dan simpelweg het losgeld te betalen.

Na onderzoek door Fox-IT werd duidelijk dat het datalek was veroorzaakt door een phishing aanval. Iemand in de organisatie van de universiteit had op een phishing link geklikt die eruitzag als 'the real deal'.

Toen de cybercriminelen eenmaal binnen waren, profiteerden ze ook van meerdere beveiligingsupdates die niet werden uitgevoerd door de universiteit. Na een tijdje hadden ze het hele netwerk gegijzeld. De kwaadwillenden schakelden de antivirussoftware uit en legden de systemen plat.

De back-ups waren ook verbonden met het netwerk, zodat de slechteriken deze ook konden versleutelen.

Dit is een van de weinige verhalen over datalekken dat eigenlijk een enigszins positief einde heeft. In 2022 vonden de autoriteiten een deel van het losgeld dat in cryptovaluta was betaald. Omdat de bitcoin in waarde was gestegen, maakten ze eigenlijk een grote winst toen ze het terugkregen. De 200.000 euro die ze hadden betaald, werd nu gewaardeerd op 500.000.

4. VDL

VDL Groep, een groot concern met 105 bedrijven verspreid over Europa, Amerika en Azië, werd in 2021 getroffen door een ransomware-aanval. Alle 105 bedrijven werden getroffen door de aanval. Hierdoor kwamen veel van hun fabrieken buiten productie te liggen en konden ze niet meer communiceren via e-mail. Het is niet duidelijk hoeveel losgeld er werd gevraagd door de cybercriminelen.

In 2021 had VDL Groep wereldwijd meer dan 15.000 mensen in dienst en in 2020 maakten ze 4,7 miljard euro omzet.

5. Van der Helm Logistiek

Richard van der Helm, CEO van Van der Helm Logistics, beweerde altijd nooit criminelen te betalen. Dat was totdat hij ontdekte dat de computersystemen van zijn logistieke bedrijf waren gehackt. De systemen werden volledig platgelegd en de kwaadwillenden vroegen losgeld. Twee dagen later betaalde hij het losgeld.

Nadat een beveiligingsbedrijf hem had verteld dat alle systemen nieuw leven ingeblazen en opnieuw opgebouwd moesten worden, wist hij dat dit weken zou gaan duren. Dit betekende dat contractuele verplichtingen niet zouden worden nagekomen en dat het bedrijf binnen de kortste keren failliet zou gaan.

Van der Helm gebruikte een verouderd VPN en gebruikte geen detectiesoftware. De slechte actoren hadden talloze variaties van wachtwoorden geprobeerd. Deze activiteit zou zijn opgemerkt met detectie.

6. Gemeente Alkmaar

Ook de gemeente Alkmaar is slachtoffer geworden van een cybercrimineel. Iemand die zich voordeed als de CEO van een andere organisatie stuurde een factuur van 236.000, die onder druk van de nep-CEO werd betaald. Deze vorm van identiteitsfraude zien we de laatste jaren steeds vaker.

Eerder, in 2020, was Alkmaar al slachtoffer van cybercrime toen een medewerker op een phishing link klikte. Dit leidde ertoe dat de gegevens van duizenden inwoners korte tijd openbaar waren.

Beide incidenten zijn duidelijke voorbeelden van waarom security awareness training cruciaal is.

7. De Mandemakers Groep

In 2021 werd de Mandemakers Groep getroffen door een ransomware-aanval. De aanval zorgde ervoor dat alle computersystemen volledig werden afgesloten. Het bedrijf wilde niet te veel details delen over de aanvaller of de hoogte van het losgeld, maar deelde wel dat het om een "aanzienlijk bedrag" ging. In de meeste gevallen, vooral in 2021, vragen aanvallers enorme bedragen in bitcoin of andere cryptovaluta.

8. RTL

Een ander opvallend voorbeeld van een cyberaanval was toen RTL werd getroffen door ransomware. Het losgeld van 8500 euro was niet hoog, wat interessant is omdat RTL zo'n bekend merk is.

In dit geval kregen de aanvallers toegang tot het netwerk van RTL omdat de inloggegevens van een medewerker van een extern IT-bedrijf waren buitgemaakt. Dit bedrijf was verantwoordelijk voor het netwerk van RTL. Er was geen twee-factor authenticatie aanwezig, dus de aanvallers konden gemakkelijk toegang krijgen tot het netwerk.

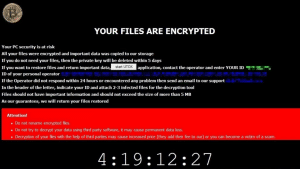

De slechteriken gebruikten de ransomware CryTOX om bestanden op een paar computers te versleutelen. Op het scherm werd een bericht getoond met het verzoek om losgeld te betalen. Een paar belangrijke interne systemen, zoals het redactiesysteem en het advertentieplanningssysteem, werden ook uitgeschakeld.

9. Mediamarkt

In 2021 werd Mediamarkt getroffen door een ransomware-aanval. Hierdoor werd hun hele online business wekenlang onderbroken, waardoor het bedrijf gedwongen werd om alleen nog producten te verkopen die in de winkel verkrijgbaar waren. De aanval trof veel Windows-systemen van Mediamarkt, waaronder 49 winkels door heel Nederland.

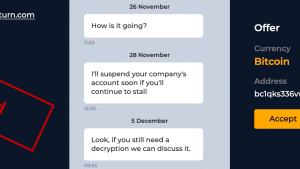

De organisatie achter deze aanval heet Hive. Van deze groep is bekend dat ze meestal miljoenen losgeld in bitcoin vragen. Toen Mediamarkt een chat startte met de groep, reageerden ze net zo netjes als een gemiddelde klantenservice agent zou doen. "Hallo, welkom bij Hive. Hoe kan ik u vandaag helpen?" En na vier uur geen antwoord, is hun tweede bericht: "Om je bestanden weer toegankelijk te maken, moet je 50 miljoen dollar in bitcoin betalen."

Mediamarkt besluit dit losgeld niet te betalen en de onderhandelingen duren lang. Uiteindelijk betalen ze helemaal niet.

10. Colloseum Tandheelkunde Benelux

Colloseum Dental Benelux, een organisatie met 120 tandartspraktijken door heel Nederland, moest korte tijd sluiten toen ze werden getroffen door een cyberaanval. De organisatie behandelt meer dan 600.000 patiënten per jaar.

Alle praktijken werden getroffen door een ransomware-aanval. Hierdoor konden de tandartsen niet bij de bestanden van hun patiënten, waardoor ze geen behandelingen konden uitvoeren. De back-ups waren niet toegankelijk.

Het losgeld dat werd gevraagd is betaald door het tandheelkundig bedrijf. "Dit was voor ons de enige manier om het risico op korte termijn voor alle betrokkenen te minimaliseren." Het exacte bedrag van het losgeld is niet bekendgemaakt.

11. ID-Ware

In 2022 werd het IT-bedrijf ID-Ware gehackt. ID-Ware was verantwoordelijk voor de persoonlijke gegevens van onder andere 3500 overheidsfunctionarissen. ID-Ware ontdekte dat hackers hadden geprobeerd hun systemen te infiltreren. Met ransomware versleutelden de kwaadwillenden gevoelige gegevens.

ID-Ware herstelde snel alle gegevens, maar beveiligingsspecialisten ontdekten dat een groot aantal bestanden openbaar was gemaakt.

Volgens De Volksrant is de organisatie ALPHV/BlackCat verantwoordelijk voor de aanval. Zij publiceerden veel informatie op het dark web.

Jouw organisatie kan het volgende doelwit zijn

Veel mensen denken dat deze cyberaanvallen alleen gericht zijn op grote organisaties. Maar meer MKB-bedrijven worden getroffen door cyberaanvallen dan ooit.

Deze situaties zijn vaak volledig te voorkomen. 95% van alle hacks en datalekken wordt veroorzaakt door menselijke fouten, zoals een zwak wachtwoord of het niet updaten van systemen.

Hackers worden agressiever en je werknemers moeten veel wijzer worden over de huidige cyberrisico's en gegevensbescherming.

Guardey's security awareness spel is ontworpen om security awareness te trainen en blijvende gedragsverandering teweeg te brengen.