9 octobre 2023 - Cyber security

Le nombre de cyberattaques aux Pays-Bas augmente rapidement chaque année. C'est pourquoi il est plus difficile que jamais de gérer une entreprise en toute sécurité.

Afin de tirer les leçons des précédents cas de cybercriminalité et, espérons-le, d'en prévenir d'autres à l'avenir, nous avons dressé une liste des 16 plus grandes cyberattaques de l'histoire des Pays-Bas.

Vous apprendrez que même les plus grandes marques comme Mediamarkt, RTL et la KNVB sont vulnérables aux cybermenaces modernes.

Les plus grandes cyberattaques aux Pays-Bas

1. KNVB

En 2023, la KNVB a été victime d'une attaque par ransomware. La célèbre organisation cybercriminelle russe Lockbit a menacé de faire fuir des documents sensibles si la KNVB ne payait pas la rançon. Et finalement, elle l'a payée. Le montant exact n'a pas été rendu public, mais des sources indiquent qu'il s'élève à environ 1 million d'euros.

Lockbit a menacé de partager jusqu'à 300 Go de données, y compris des passeports et des informations sur les salaires des joueurs de l'Oranje. La KNVB a fait savoir qu'elle avait payé la rançon, mais que les informations pouvaient encore être divulguées.

2. Gemeente Hof van Twente

"Bonjour, vous avez besoin de récupérer des données ? Contactez-nous rapidement." C'est le message que Hof van Twente a reçu en décembre 2020. Il s'est avéré que la municipalité avait été piratée et que ses services à la communauté avaient été interrompus pendant des mois à cause de ce piratage. Les cybercriminels ont demandé une rançon de 750 000 euros, mais Hof van Twente a refusé de payer.

De ce fait, tous les systèmes logiciels ont dû être reconstruits à partir de zéro. Cela a coûté à la municipalité 4,2 millions d'euros de dommages, soit environ 120 euros par habitant.

Les pirates ont pu pénétrer dans l'un des serveurs parce que le mot de passe s'est avéré être "Welkom2020". En outre, la municipalité n'avait pas pris de précautions plus élémentaires.

3. Université de Maastricht

En 2019, l'université de Maastricht a payé une rançon de 200 000 euros après avoir été victime d'une cyberattaque. Le ransomware a bloqué les systèmes logiciels de l'université pendant des mois. À ce moment-là, l'université a déclaré qu'elle ne voyait pas d'autre solution que de payer la rançon.

Après des recherches effectuées par Fox-IT, il est apparu clairement que la fuite de données avait été causée par une attaque phishing . Un membre de l'organisation de l'université avait cliqué sur un lien phishing qui ressemblait à une "véritable affaire".

Une fois les cybercriminels entrés, ils ont également profité des nombreuses mises à jour de sécurité non effectuées par l'université. Au bout d'un certain temps, ils ont pris en otage l'ensemble du réseau. Ils ont désactivé les logiciels antivirus et mis les systèmes hors service.

Les copies de sauvegarde étaient également connectées au réseau, de sorte que les acteurs malveillants pouvaient également les crypter.

C'est l'une des rares histoires de fuites de données qui se termine de manière plutôt positive. En 2022, les autorités ont trouvé une partie de la rançon qui avait été payée en crypto-monnaie. Le bitcoin ayant pris de la valeur, elles ont réalisé un gros bénéfice en le récupérant. Les 200 000 euros qu'ils avaient payés valaient désormais 500 000 euros.

4. VDL

VDL Groep, un grand groupe qui compte 105 entreprises réparties en Europe, en Amérique et en Asie, a été victime d'une attaque par ransomware en 2021. Les 105 entreprises ont toutes été touchées par l'attaque. Cette attaque a entraîné l'arrêt de la production d'un grand nombre de leurs usines et les a empêchées de communiquer par courrier électronique. Le montant de la rançon demandée par les cybercriminels n'est pas connu.

En 2021, VDL Groep employait plus de 15 000 personnes dans le monde et a réalisé un chiffre d'affaires de 4,7 milliards d'euros en 2020.

5. Logistique Van der Helm

Richard van der Helm, PDG de Van der Helm Logistics, a toujours affirmé ne jamais payer les criminels. C'était jusqu'à ce qu'il découvre que les systèmes informatiques de son entreprise de logistique avaient été piratés. Les systèmes ont été complètement mis hors service et les malfaiteurs ont demandé une rançon. Deux jours plus tard, il a payé la rançon.

Après qu'une société de sécurité lui a dit que tous les systèmes devaient être ranimés et reconstruits, il savait que cela lui prendrait des semaines. Cela signifiait que les obligations contractuelles ne seraient pas respectées et que l'entreprise ferait rapidement faillite.

Van der Helm a utilisé un VPN obsolète et n'a pas utilisé de logiciel de détection. Les acteurs malveillants ont essayé d'innombrables variantes de mots de passe. Cette activité aurait été remarquée si un logiciel de détection avait été mis en place.

6. Gemeente Alkmaar

La municipalité d'Alkmaar a également été victime d'un cybercriminel. Quelqu'un qui s'est fait passer pour le PDG d'une autre organisation a envoyé une facture de 236 000 euros, qui a été payée sous la pression du faux PDG. Cette forme d'usurpation d'identité est de plus en plus fréquente depuis quelques années.

En 2020, Alkmaar avait déjà été victime de cybercriminalité lorsqu'un employé avait cliqué sur un lien phishing . Les données de milliers d'habitants avaient alors été rendues publiques pendant une courte période.

Ces deux incidents illustrent clairement pourquoi la formation security awareness est cruciale.

7. Le groupe Mandemakers

En 2021, le Mandemakers Groep a été victime d'une attaque par ransomware. L'attaque a entraîné l'arrêt complet de tous les systèmes informatiques. L'entreprise n'a pas voulu donner trop de détails sur l'auteur de l'attaque ni sur le montant de la rançon, mais elle a précisé qu'il s'agissait d'une "somme considérable". Dans la plupart des cas, surtout en 2021, les attaquants demandent des sommes considérables en bitcoins ou autres crypto-monnaies.

8. RTL

Un autre exemple frappant de cyberattaque est celui de RTL qui a été touché par un ransomware. La rançon de 8500 euros n'était pas élevée, ce qui est intéressant étant donné que RTL est une marque très connue.

Dans ce cas, les attaquants ont eu accès au réseau de RTL parce que les données de connexion d'un employé d'une société informatique externe ont été saisies. Cette société était responsable du réseau de RTL. Aucune authentification à deux facteurs n'était en place, de sorte que les pirates ont pu facilement accéder au réseau.

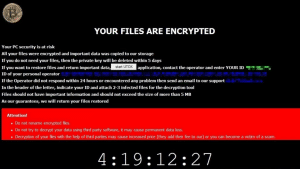

Les malfaiteurs ont utilisé le ransomware CryTOX pour crypter les fichiers de deux ordinateurs. Un message demandant le paiement d'une rançon s'est affiché à l'écran. Quelques systèmes internes importants, tels que le système éditorial et le système de planification de la publicité, ont également été mis hors service.

9. Médiamarkt

En 2021, Mediamarkt a été victime d'une attaque de ransomware. Cette attaque a interrompu l'ensemble des activités en ligne pendant des semaines, obligeant l'entreprise à ne vendre que les produits disponibles en magasin. L'attaque a touché un grand nombre de systèmes Windows de Mediamarkt, dont 49 magasins aux Pays-Bas.

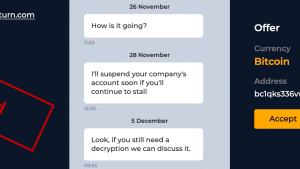

L'organisation à l'origine de cette attaque s'appelle Hive. Ce groupe est connu pour demander des millions de dollars de rançon en bitcoins. Lorsque Mediamarkt a entamé une discussion avec le groupe, celui-ci a répondu aussi gentiment que le ferait un agent du service clientèle. "Bonjour, bienvenue sur Hive. Comment puis-je vous aider aujourd'hui ?" Et après quatre heures sans réponse, leur deuxième message est le suivant : "Pour que vos fichiers soient à nouveau accessibles, vous devrez payer 50 millions de dollars en bitcoins."

Mediamarkt décide de ne pas payer cette rançon et les négociations durent longtemps. Finalement, ils ne paient pas du tout.

10. Colloseum Dental Benelux

Colloseum Dental Benelux, une organisation regroupant 120 cabinets dentaires aux Pays-Bas, a été contrainte de fermer ses portes pendant une courte période après avoir été victime d'une cyberattaque. L'organisation traite plus de 600 000 patients par an.

Tous les cabinets ont été touchés par une attaque de ransomware. De ce fait, les dentistes n'ont pas pu accéder aux dossiers de leurs patients, ce qui les a empêchés d'effectuer des traitements. Les sauvegardes n'étaient pas accessibles.

La rançon demandée a été payée par la société dentaire. "C'était la seule façon pour nous de minimiser le risque à court terme pour toutes les personnes impliquées. Le montant exact de la rançon n'a pas été communiqué.

11. ID-Ware

En 2022, la société informatique ID-Ware a été piratée. ID-Ware était responsable des données personnelles de 3 500 fonctionnaires, entre autres entreprises. ID-Ware a découvert que des pirates informatiques avaient tenté d'infiltrer ses systèmes. À l'aide d'un ransomware, les malfaiteurs ont crypté des données sensibles.

ID-Ware a rapidement récupéré toutes les données, mais les spécialistes de la sécurité ont constaté qu'un grand nombre de fichiers avaient été rendus publics.

Selon De Volksrant, l'organisation ALPHV/BlackCat est responsable de l'attaque. Elle a publié de nombreuses informations sur le dark web.

Votre organisation pourrait bien être la prochaine cible

Nombreux sont ceux qui pensent que ces cyberattaques ne visent que les grandes entreprises. Or, les PME sont plus nombreuses que jamais à être touchées par ces cyberattaques.

Ces situations sont souvent tout à fait évitables. 95 % des piratages et des fuites de données sont dus à une erreur humaine, comme un mot de passe faible ou l'absence de mise à jour des systèmes.

Les pirates informatiques sont de plus en plus agressifs et vos employés doivent être beaucoup plus avisés en ce qui concerne les cybermenaces actuelles et la protection des données.

Le jeu security awareness de Guardey est conçu pour former security awareness et établir un changement de comportement durable.