Notre simulation spear phishing montre comment vos employés réagissent aux courriels phishing , afin que vous puissiez leur offrir une formation adéquate.

La plupart des fournisseurs de simulations phishing utilisent des modèles standardisés. Guardey utilise l'ingénierie sociale pour créer des courriels sur mesure qui sont difficiles à distinguer des vrais.

Une simulation spear phishing est le moyen le plus rapide de savoir si votre équipe est bien préparée à une attaque ciblée phishing basée sur l'ingénierie sociale.

phishing les courriers sont envoyés quotidiennement

des courriels envoyés en 2022 étaient des spams

de toutes les cyber-attaques sont phishing

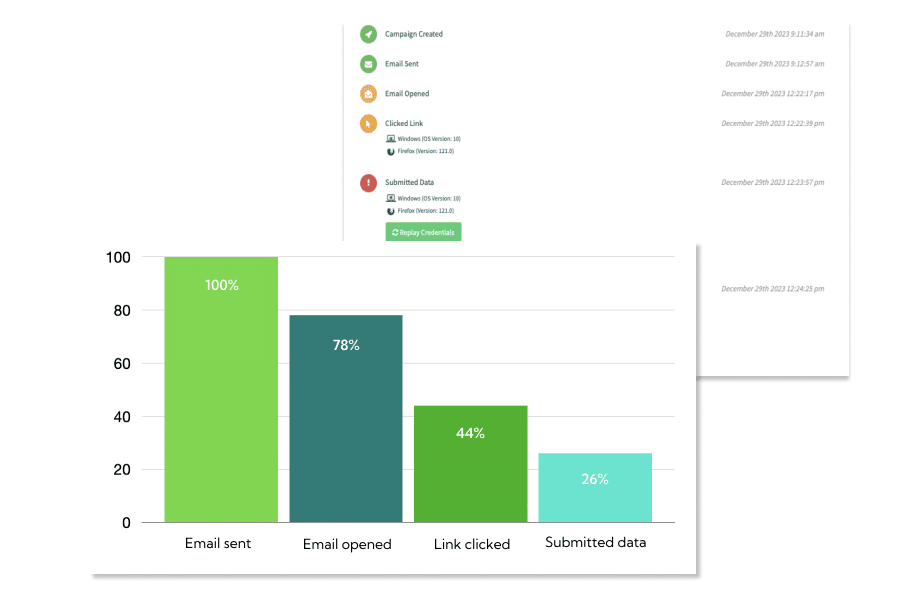

Découvrez combien d'employés ont ouvert le courriel, cliqué sur le lien phishing et laissé des données personnelles.

Veuillez remplir le formulaire ci-dessous et nous vous contacterons dans les plus brefs délais.

Phishing est une cyber-attaque générique qui consiste à lancer un vaste filet avec des messages génériques, tandis que le spear phishing est une approche ciblée et sophistiquée. Spear phishing adapte les messages à des personnes ou à des organisations spécifiques, en utilisant des informations personnalisées et l'ingénierie sociale. Le spear phishing est donc beaucoup plus convaincant et a plus de chances de réussir.

Spear phishing est une méthode phishing dans laquelle les hameçonneurs recherchent soigneusement leur cible. Ils utilisent les informations qu'ils ont recueillies et des techniques d'ingénierie sociale pour amener la cible à cliquer sur un lien malveillant. Et comme les simulations de phishing n'utilisent pas ces techniques, elles ne préparent tout simplement pas vos employés aux risques cybernétiques réels auxquels ils sont confrontés. Au mieux, elles donnent au responsable de la sécurité et aux employés un faux sentiment de sécurité.

Absolument. Alors que les simulations de spear phishing testent la sensibilisation de votre équipe à phishing , la bonne formation security awareness aide votre équipe à reconnaître phishing et à prendre les bonnes mesures lorsqu'elle y est confrontée.

Phishing est la première menace cybernétique pour toutes les organisations. De nombreux employés ont tendance à surestimer leur capacité à reconnaître phishing, ce qui les rend vulnérables aux attaques ciblées.